上文我已经介绍了IIS短文件名暴力枚举漏洞的成因和利用。

这里只是发出昨天写的脚本。

脚本可以测试对应的URL是否存在漏洞,若存在漏洞,则猜解文件夹下所有的短文件名:包括文件和文件名。

网上早前已经有公开的工具了:https://code.google.com/p/iis-shortname-scanner-poc/

我没有参考他的代码。自己用python实现了一个漏洞利用脚本。简单测试,发现比上面的POC能猜解到更多的文件和文件夹。

获取源代码: https://github.com/lijiejie/IIS_shortname_Scanner (已于Oct 27, 2016更新)

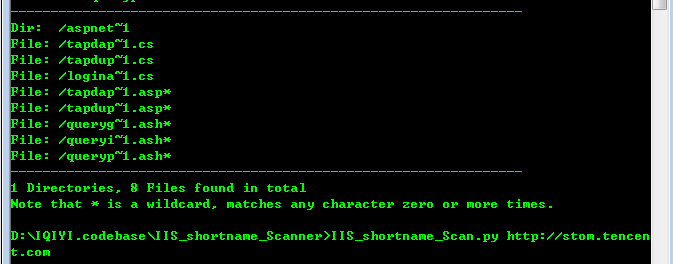

测试: IIS_shortname_Scan.py http://stom.tencent.com

最终结果:

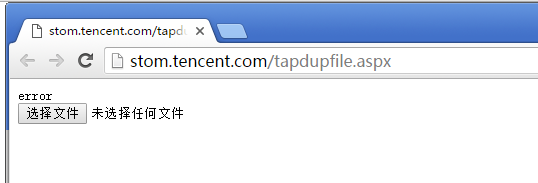

通过联想,就可以猜解到上传页: http://stom.tencent.com/tapdupfile.aspx

---------------------------------------------------------------- Dir: /aspnet~1 File: /logina~1.cs File: /tapdap~1.cs File: /tapdup~1.cs File: /queryg~1.ash* File: /queryi~1.ash* File: /queryp~1.ash* File: /tapdap~1.asp* File: /tapdup~1.asp* ---------------------------------------------------------------- 1 Directories, 8 Files found in total Note that * is a wildcard, matches any character zero or more times.

大牛 求友情链接 navisec.it

谢谢关注。 你的导航做好很棒,目前我只加了几个同学,还未计划改变这个状态。

好像不太好用。。

劼杰,后来还开发了iis段文件枚举的工具吗?毕竟这个还是不完整的啊~

C:\Python27>iis_shortname_Scan.py http://www.ook0.com

Traceback (most recent call last):

File “C:\Python27\iis_shortname_Scan.py”, line 128, in

if not s.is_vul():

File “C:\Python27\iis_shortname_Scan.py”, line 60, in is_vul

raise Exception(‘[Exception in function is_val] %s’ % str(e) )

Exception: [Exception in function is_val] [Exception in function _get_status] [E

rrno 10061]

假设有俩m开头的长文件,你工具只跑了一个吧。

C:\apps\forme\tools\bbscan>python bbscan.py –host http://www.baidu.com

[09:35:58] Batch web scan start.

Traceback (most recent call last):

File “”, line 1, in

File “C:\Python27\lib\multiprocessing\forking.py”, line 380, in main

prepare(preparation_data)

File “C:\Python27\lib\multiprocessing\forking.py”, line 489, in prepare

file, path_name, etc = imp.find_module(main_name, dirs)

ImportError: No module named bbscan

作者你好,已经按照要求将需要的库安装了 但是执行扫描的时候会出现上述 请问如何解决?

文件名不要用小写就可以了:

python BBScan.py –host http://www.baidu.com

我想问下,为什么存在iis端文件漏洞,可是就是会有一些目录跟文件扫不出来呢。是本身漏洞的原因,还是脚本处理不好?

下载了还是无法运行,是python的问题还是文件文件?郁闷。

有什么错误提示吗? 需要 python2.7

IIS 网站 端口不是80 修改 self.target = ‘http://%s:888’ % 成这样 可以判断不